Définition et risques sur le mot de passe par défaut de Windows Server

- Accueil

- Astuces

- Sauvetage de système

- Définition et risques sur le mot de passe par défaut de Windows Server

Résumé

Maîtrisez la sécurité du mot de passe par défaut de Windows Server. Éliminez les vulnérabilités et renforcez la protection contre les attaques par force brute.

Table des matières

- Les serveurs Cisco ont souvent un nom d’utilisateur par défaut de « admin » et un mot de passe par défaut de « admin ».

- Les serveurs D-Link ont généralement un nom d’utilisateur par défaut de « admin » et un mot de passe par défaut de « Admin ».

- Les serveurs Crystalview ont un nom d’utilisateur par défaut de « Admin » et un mot de passe par défaut de « Crystal ».

- Les pare-feu Cyberguard ont un nom d’utilisateur par défaut de « cgadmin » et un mot de passe par défaut de « cgadmin ».

- Les serveurs Dell peuvent avoir noms d’utilisateur et mots de passe par défaut tels que « admin » et « admin » ou « root » et « calvin », selon le modèle spécifique.

| Marque | Nom d’utilisateur administrateur par défaut | Mot de passe administrateur par défaut |

|---|---|---|

| Cisco | administrateur | administrateur |

| Lien D | administrateur | Administrateur |

| Vue cristalline | Administrateur | Cristal |

| Cybergarde | administrateur cg | administrateur cg |

| Dell | administrateur | administrateur |

| Dell | racine | Calvin |

| 3Com | administrateur | Administrateur |

| Belkin | administrateur | administrateur |

| BenQ | administrateur | Administrateur |

| Lien D | administrateur | Administrateur |

| Digicom | administrateur | Michel-Ange |

| Linksys | administrateur | Administrateur |

| Netgear | administrateur | mot de passe |

| Sitecom | sitecom | Administrateur |

| Asus | administrateur | administrateur |

| Synologie | administrateur | Administrateur |

| Arris | administrateur | mot de passe |

| Apple iphoneIOS4.X | racine | alpin |

| DELL | administrateur | mot de passe |

| Huawei ADSL2+ | administrateur | administrateur |

| NetComm | administrateur | mot de passe |

| Netstar | administrateur | mot de passe |

| SAMSUNG | aucun | aucun |

| Sigma | administrateur | mot de passe |

| SOLEIL | administrateur | administrateur |

| Com21 | administrateur | administrateur |

| Comersus | administrateur | dmr99 |

| Compaq | Administrateur | administrateur |

| Compaq | Console | Administrateur |

| Compaq | dc770t | aucun |

| Compaq | Gestionnaire d’informations | aucun |

| Compaq | Gestionnaire d’informations | anonyme |

| Compaq | Gestionnaire d’informations | Utilisateur PFCU |

| Compaq | Agents de gestion | administrateur |

| Compaq | BIOS du PC | aucun |

| Compualynx | administrateur | un secret |

| Compualynx | GDS | administrateur |

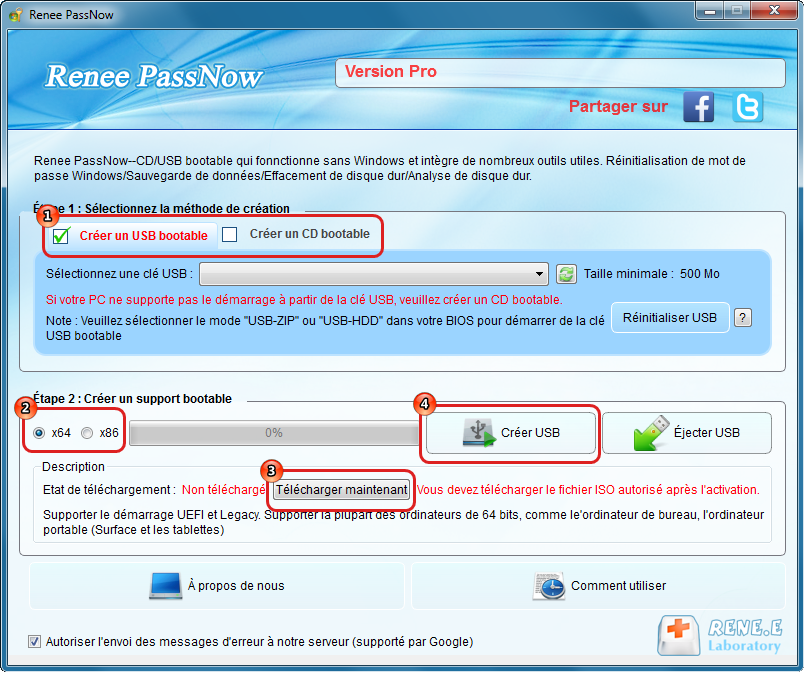

Commencez par télécharger Renee PassNow depuis le site officiel et installez-le sur un autre ordinateur auquel vous pouvez accéder. Vous pouvez choisir la version appropriée en fonction du système d’exploitation de votre ordinateur.

Réinitialiser le mot de passe Windows oublié Débloquer le compte de session Windows dont le mot de passe est perdu ou oublié.

Récupérer des fichiers sans Windows Il est possible de retrouver les fichiers supprimés lors du crash de Windows.

Transférer les fichiers Avant de réparer les erreurs, il est recommandé de transférer les fichiers importants à un autre disque dur.

Créer un nouveau compte administrateur Afin d'obtenir tout droit d'administrateur, il faut créer un compte administrateur.

Réparer les erreurs de démarrage Pour les erreurs MBR et 0xc00000e, cet outil permet de les résoudre.

Réinitialiser le mot de passe Windows oublié Pour Windows 10, 8.1, 8, 7, Vista et XP

Récupérer des fichiers sans Windows Retrouver les fichiers supprimés lors du crash de Windows

Transférer les fichiers Transférer les fichiers importants à un autre disque dur

Remarque : Après l'activation du programme, il est nécessaire de créer à nouveau une clé USB ou un CD bootable.

Lancez Renee PassNow et insérez une clé USB ou un CD/DVD vierge dans l’ordinateur. Sélectionnez l’option pour créer un support de démarrage. Suivez les instructions à l’écran pour terminer le processus.

Insérez la clé USB ou le CD/DVD amorçable dans l’ordinateur Windows verrouillé. Redémarrez l’ordinateur et entrez les paramètres du BIOS en appuyant sur la touche appropriée (généralement F2 ou Supprimer). Configurez l’ordre de démarrage pour donner la priorité au support de démarrage.

| Type de serveur | Entrez la méthode du menu de démarrage |

|---|---|

| DELL | Appuyez plusieurs fois sur la touche F12 avant que le logo Dell n’apparaisse à l’écran. |

| HP | Appuyez plusieurs fois sur la touche F9 lorsque le logo HP s’affiche. |

| Nom du BIOS | Entrez la méthode du menu de démarrage |

|---|---|

| ASRock | DEL ou F2 |

| ASUS | DEL ou F2 pour les PC/ DEL ou F2 pour les cartes mères |

| Acer | DEL ou F2 |

| Dell | F12 ou F2 |

| ECS | DEL |

| Gigaoctet / Aorus | DEL ou F2 |

| Lenovo (ordinateurs portables grand public) | F2 ou Fn + F2 |

| Lenovo (ordinateurs de bureau) | F1 |

| Lenovo (ThinkPad) | Entrez ensuite F1 |

| MSI | DEL |

| Tablettes Microsoft Surface | Appuyez et maintenez les boutons d’alimentation et d’augmentation du volume |

| PC d’origine | F2 |

| Samsung | F2 |

| Toshiba | F2 |

| Zotac | DEL |

| HP | Échap/F9 pour « Menu de démarrage »/Échap/F10/onglet Stockage/Ordre de démarrage/Sources de démarrage héritées |

| INTEL | F10 |

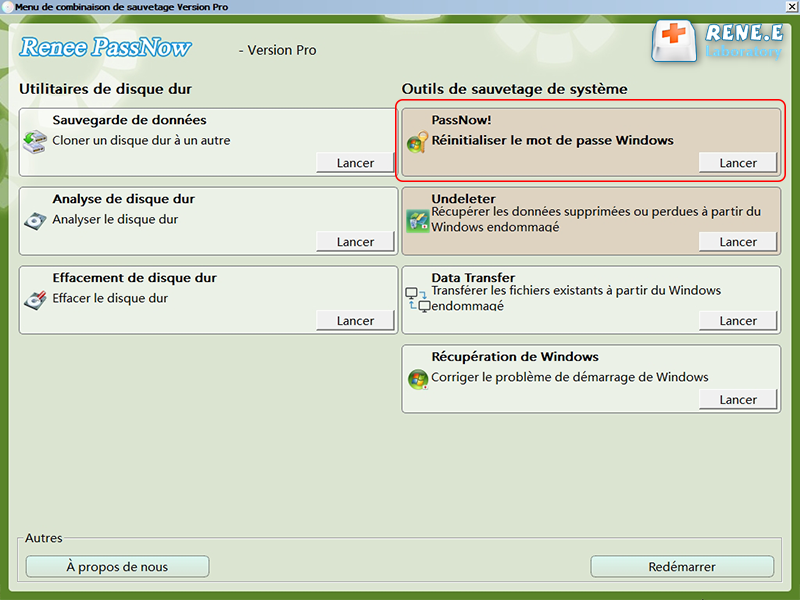

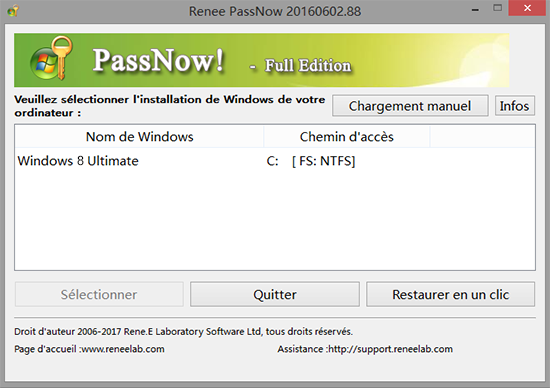

Après avoir démarré avec succès à partir du support de démarrage, Renee PassNow se chargera. Sélectionnez « PassNow! » fonction après le démarrage à partir du nouveau disque de réinitialisation de mot de passe Windows créé.

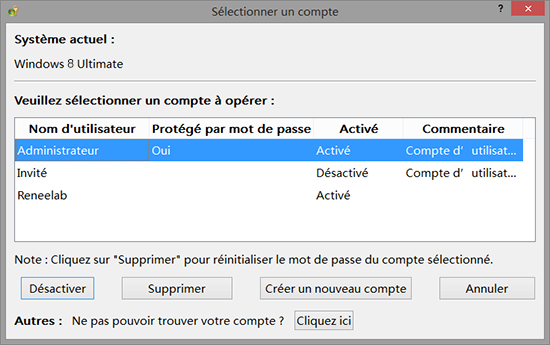

Choisissez le compte utilisateur dont vous souhaitez réinitialiser le mot de passe de Windows Server. Ensuite, cliquez sur le bouton « Supprimer ». Renee PassNow supprimera ou réinitialisera le mot de passe du compte utilisateur sélectionné.

Une fois le mot de passe réinitialisé, retirez le support de démarrage du PC et redémarrez l’ordinateur. Vous pourrez désormais vous connecter au compte Windows sans mot de passe.

Après vous être connecté à Windows Server 2019, il est recommandé de créer un nouveau mot de passe pour des raisons de sécurité. Appuyez sur Ctrl+Alt+Suppr sur votre clavier et sélectionnez l’option « Modifier un mot de passe ».

scripts pour évaluer les mots de passe par défaut. Ces outils sont souvent livrés avec un ensemble de mots de passe préconfigurés qu’ils peuvent tester sur les serveurs.| Nom du produit | Caractéristiques | Prix |

|---|---|---|

| Atéra | Une plateforme SaaS pour les fournisseurs de services gérés avec des outils de surveillance et de gestion à distance. Comprend une fonction de création de rapports pour les rapports d’audit du système. | Contacter pour les tarifs |

| Gérer le moteur Log360 | Un package SIEM qui collecte les journaux des points de terminaison du réseau et des plates-formes cloud pour l’audit de conformité. Fonctionne sur Windows Server. | Gratuit : essai de 30 jours/contact pour connaître les tarifs |

| N-able N-vue | Logiciel de surveillance et de gestion à distance avec un module d’intelligence des risques pour la protection et le reporting des informations personnelles. | aucun |

| Auditeur Netwrix | Logiciel d’audit de sécurité réseau avec surveillance de la configuration/alertes automatisées/et une API Rest. Offre un audit et des rapports détaillés/une surveillance du matériel et des appareils/et une correction automatisée via des scripts. S’intègre aux plateformes d’assistance populaires pour la création automatique de tickets. | Contacter pour les tarifs |

| Nessos | Un outil d’évaluation des vulnérabilités pour l’audit/la gestion de la configuration/et la gestion des correctifs. Fournit une liste des vulnérabilités sur les périphériques réseau et les points finaux/avec des rapports personnalisables. Propose une version gratuite (Nessus Essentials) et des options payantes pour les moyennes et grandes organisations. | Gratuit : Nessus Essentials/Payant : Contactez-nous pour connaître les tarifs |

| Nmap | Un scanner de ports open source et un scanner de sécurité réseau. Peut découvrir des hôtes et trouver des ports ouverts vulnérables aux attaques. Fournit des informations sur l’état/les services/et les versions du port. Utilitaire de ligne de commande avec une interface graphique appelée Zenmap. | Gratuit |

Pour contrer cette menace, il est essentiel de mettre en œuvre des stratégies et des techniques qui renforcent la sécurité du système. Une approche efficace consiste à appliquer des politiques de mots de passe strictes, obligeant les utilisateurs à créer des mots de passe comportant une combinaison de lettres majuscules et minuscules, de chiffres et de caractères spéciaux. De plus, les mots de passe doivent être modifiés régulièrement pour maintenir leur efficacité.

Une mesure importante pour prévenir les attaques par force brute est de mettre en place une politique de verrouillage de compte robuste. Cette politique devrait automatiquement verrouiller un compte après un certain nombre de tentatives de connexion infructueuses, protégeant ainsi le serveur contre les attaques répétées et les accès non autorisés potentiels.

L’authentification multifacteur (MFA) renforce la sécurité en demandant aux utilisateurs de fournir une vérification supplémentaire, comme une empreinte digitale ou un code envoyé à leur appareil mobile, lors de la connexion, ce qui peut prévenir les attaques par force brute.

Articles concernés :

Solution Rapide : Réinitialiser un Mot de Passe Oublié Windows avec WinRe et Bitlocker

27-02-2024

Louis LE GALL : Gérez efficacement le problème du mot de passe oublié Windows via Windows Recovery et Bitlocker. Par ailleurs, on...

Réinitialisation du mot de passe de Windows Server 2012 : un guide complet

14-12-2023

Mathilde LEROUX : Vous avez besoin de la réinitialisation du mot de passe de Windows Server 2012 ? Ne vous inquiétez...

Déverrouillez votre ordinateur portable : Conseils et astuces pour retrouver l'accès

18-10-2023

Louis LE GALL : Vous avez du mal à accéder à votre ordinateur portable à cause d'un mot de passe oublié ou...

15-03-2024

Mathilde LEROUX : Vous avez oublié votre mot de passe administrateur de Windows Vista ? Ne vous inquiétez pas, vous pouvez...